學術動態

2013 年 12 月 30 日

電算中心/黃世榮

淺談ISMS

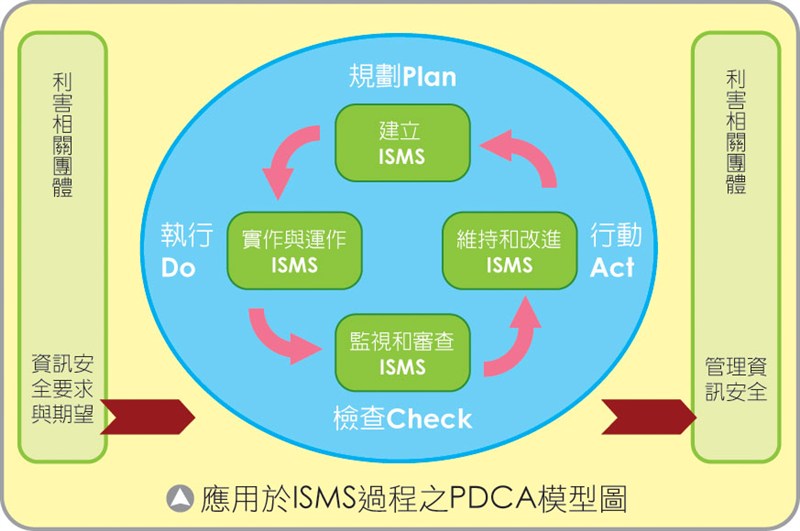

隨著資訊科技日益演進,資訊安全的威脅也不斷的增加,許多政府機構、企業團體面臨到愈來愈多資訊攻擊的事件,使得組織形象或金錢的損失程度也日趨增高,因此資訊安全的議題愈來愈受到重視。有鑑於此,由英國標準協會(British Standards Institution, BSI)召集資訊業界專家及相關領域學者,在1995年即制定一套資訊安全管理系統(Information Security Management System, ISMS):BS7799,提供廣泛性的安全控制措施以作為資訊安全的最佳作業方法。之後被國際標準化組織(ISO)納為ISO 27000系列,推行至全球。這套標準可使組織依需求,規定所要施行的安全控制。並以PDCA(Plan、Do、Check、Action)模式導入,以達持續改善的目的。

資訊安全的目在保護對組織有價值的資訊之機密性(Confidentiality)、完整性(Integrity)、可用性(Availability),即確保經授權者在需要使用時可取得準確的資訊。而ISMS以風險管理的角度處理資訊安全事故。風險處理的第一步是風險評鑑,即找出資訊安全的外在威脅及本身脆弱性,評估威脅利用脆弱性造成資訊資產損失或毀損的可能性,籍以定義出風險處理計畫,在可用的有限資源下,採取適切的控制措施以降低無法迴避或轉移的風險,因不可能達到完全的安全,故需考量組織需能持續營運的情況下,何種程度的剩餘風險可被接受。針對組織安全風險對於營運的衝擊,選擇控制措施以有效的處理風險。

ISMS的所有控制措施乃在提供最佳實務的實作建議與指導,其分別對應到11個面向:

1.資訊安全政策:依組織營運要求及相關法規,提供管理階層對資訊安全之指示與支持,並將政策公布給內部員工與相關外部團體。

2.資訊安全組織:內部組織對資訊安全的責任配置與協調工作及資訊處理的授權過程、對於機密性或保密協議要求及與權責機關或利害相關團體的聯繫。而涉及外部團體的營運過程則包括了存取資訊前的安全識別、在資訊處理設施上附加產品或服務的第三方協議的安全要求。

3.資產管理:識別出對組織有價值的資訊資產,以製作與維持所有重要資產清冊的正確性,並依資訊對組織的價值、法規要求、敏感性及重要性加以分類並標示。

4.人力資源安全:確保員工、承包商及第三方使用者了解其各別的責任,包括人員在聘僱前的篩選條件及角色界定;聘僱期間的資安認知、教育訓練;終止或變更聘僱後的責任調整、資產歸還或移交、存取權限的移除或調整。

5.實體與環境安全:以有效的屏界保護有資訊及資訊處理設施的區域以避免天然或人為災害;人員進出的授權管理;設備安置、支援設施的有效性維持;纜線的保護;儲存媒體的汰除程序;財產的攜出管制。

6.通訊與作業管理:資訊處理設施與系統變更管理;開發、測試及運作設施的分隔;第三方服務交付協議的管理;資源使用容量規劃;惡意碼的防範;資訊備份;移動式媒體的管理與移除程序;與外部資訊交換的協議及傳送媒體保護;確保線上交易的安全性;管理者與操作者日誌的保護。

7.存取控制:存用者註冊程序、特權管理、通行碼管理及存取權限定期審查;無人看管的設備保護,外部連線的使用者鑑別,適當區隔不同族群使用的網路;作業系統及公甪程式的授權使用;資訊存取限制及敏感性系統的隔離。

8.資訊系統取得、開發及維護:資訊系統的輸入及輸出資料確認及訊息完整性;密碼與金鑰管理;系統測試資料及程式原碼的保護及存取限制。系統變更過程的管理。採取適當的因應措施以降低因技術脆弱性所導致的風險。

9.資訊安全事故管理:資訊安全事件與弱點的通報與事件的管理責任及程序,以確保資訊安全事故能迅速有效的回應,以及事後的收集保存證據。

10.營運持續管理:避免重要營運過程不受重大資訊系統失效或災害的影響,需考量導致營運中斷事件的機率及衝擊以擬訂營運持續計畫,並定期演練測試與更新。

11.遵循性:識別出組織適用的法條,加以文件化並維持最新版本,以避免違反任何法律、法規或安全要求。並須確保資訊系統能達成安全政策與標準的規範,並符合技術上的安全實作。

實務上資訊安全並無法達到100%的防護,導入ISMS後,仍必須透過定期審查及持續改善才能維持管理上的有效性,並從資訊安全事故中學習以避免類似事件的再發,如此才能有效降低風險,使組織資訊安全政策達成營運要求。

●應用於ISMS過程之PDCA模型圖